Dienstag, 24. Februar 2026, von Michael Beez

Eine aktuelle Untersuchung zeigt sogar, dass fast 83 % aller Phishing‑E‑Mails inzwischen maschinell generiert sind, oft mit besseren Erfolgschancen als frühere Varianten. Quelle zu finden unter folgendem LINK (hier klicken)

Eine aktuelle Untersuchung zeigt sogar, dass fast 83 % aller Phishing‑E‑Mails inzwischen maschinell generiert sind, oft mit besseren Erfolgschancen als frühere Varianten. Quelle zu finden unter folgendem LINK (hier klicken)

Doch was genau macht Phishing-Versuche inzwischen so gefährlich?

KI schreibt täuschend echte Nachrichten

Durch Tools wie große Sprachmodelle aus Chat GPT und Co. können Betrüger E‑Mails mit natürlicher Sprache, korrektem Stil und individuellem Inhalt erzeugen, sodass Sie kaum von echten E-Mails der jeweiligen Unternehmen an die diese angelehnt unterschieden werden können.

Personalisierung ist der Schlüssel

Wie eine gute Werbung, werden Phishing Angriffe in aller Regel auf Basis öffentlich verfügbarer Daten erstellt – z.B. Name, Firma, Nutzerverhalten etc. was solche Nachrichten noch authentischer wirken lässt. Ein wahrer Quell kriminellen Frohsinns sind dabei immer wieder auftretende Daten-Leaks die aus Cyber-Angriffen Abermillionen von Nutzerdaten ins Internet spülen, woran sich die Täter ungehindert bedienen können.

Mehrere Kanäle um zum Ziel zu kommen

Phishing gibt es längst nicht mehr nur per E-Mail. Die Möglichkeit per E-Mail an Daten zu kommen ist zwar beinahe schon antiquiert, aber noch immer aktuell. Dazu kommen in der Zwischenzeit auch folgende weitere Möglicheiten:

- Smishing – Betrug per SMS oder Messenger

Wer kennt nicht Nachrichten „Mama – das ist meine Handynummer“ oder „Ihre DHL-Sendung wurde importiert, aber es sind Zollprobleme aufgetreten und wir benötigen eine Nachzahlung“.

Das perfide daran - SMS-Nachrichten genießen ein höheres Vertrauen als E-Mails, sie erreichen die Empfänger direkt auf ihrem persönlichsten Gerät und der Nutzer ist dort meist weniger kritisch bzw. vorsichtig.

- Vishing – gefälschte Telefonanrufe

„Hier ist Ihr Bankmitarbeiter von Bank XY. Mit Ihrem Konto stimmt etwas nicht …“ oder der berüchtigte Microsoft Support Mitarbeiter sind nur zwei der bekanntesten Beispiele, bei denen sich die Täter als Mitarbeiter von Banken, Behörden, Technologieunternehmen oder anderen vertrauenswürdigen Organisationen ausgeben. Der Einsatz von KI und damit mögliche Stimm-Generation sorgen zusätzlich dafür, dass die Anrufe täuschend echt wirken.

So gelang es Kriminellen unter anderem die Stimme eines Geschäftsführers aus diversen Video-Schnipseln zu klonen und einen Mitarbeiter telefonisch anzuweisen, 243.000 Dollar auf ein bestimmtes Konto zu überweisen.

- Quishing – manipulierte QR‑Codes auf Plakaten oder Postern

Die wohl am schnellsten wachsenden Phishing-Methode der letzten Monate. Eine Kombination aus QR-Code und Phishing. Diese Angriffsmethode nutzt die weitverbreitete Nutzung von QR-Codes aus, die besonders seit der Pandemie zum alltäglichen Begleiter geworden sind. Wir scannen QR-Codes in Restaurants, an Parkautomaten, auf Produktverpackungen und in unzähligen anderen Situationen, oft ohne darüber nachzudenken, wohin uns der Code führt.

Doch wie kann man solche Phishing Nachrichten einfach und sicher erkennen? Zwar sind die „klassischen“ Indikatoren deutlich seltener geworden, dennoch gibt es auch weiterhin klare Warnsignale.

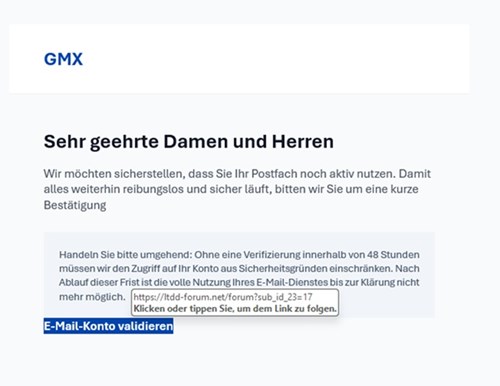

- Püfen Sie die Absendeadresse genau

Nicht nur den Namen ansehen, sondern die vollständige E‑Mail‑Adresse vergleichen. Viele Betrüger nutzen leicht abgeänderte Domains, oder maskieren diese mit einer vordergründig realistischen Bezeichnung.

- Anrede & Kontext hinterfragen

Nicht nur den Namen ansehen, sondern die vollständige E‑Mail‑Adresse vergleichen. Viele Betrüger nutzen leicht abgeänderte Domains, oder maskieren diese mit einer vordergründig realistischen Bezeichnung

- Der Versuch Handlungsdruck aufzubauen

Aufforderungen wie „sofort handeln“ oder „innerhalb von 24 h bestätigen“ sind klassische Social‑Engineering‑Tricks um den User dazu zu nötigen schnell und unüberlegt zu handeln.

Seriöse Unternehmen nutzen so etwas niemals und informieren Ihre Kunden gerade bei dringlichen Themen direkt und nicht mit einer solchen Nachricht.

- Links vorsichtig prüfen

Maus über Links bewegen (oder lange drücken am Smartphone), um zu sehen, wohin sie denn tatsächlich führen, bevor Sie darauf klicken. Hier wird dann in der Regel ein Vorschaufenster angezeigt, wohin der Link tatsächlich führt.

- Unerwartete Anhänge

Anhänge mit ungewöhnlichen Dateitypen (.SVG, .ZIP, etc.) können Malware oder versteckte Skripte enthalten, die dann auf dem betroffenen Gerät Malware oder sonstige Schad- / Spionage-Software installieren.

Diese Anhänge bitte auf gar keinen Fall anklicken und die Nachricht am besten direkt löschen.

Doch die aber mit Abstand wichtigste „Verteidigung“ gegen Angriffsversuche dieser Art ist und bleibt der gesunde Menschenverstand und kritisches Hinterfragen solcher Nachrichten. Habe ich tatsächlich ein Konto dieser Bank? Warum ruft mich die angeblich Deutsche Firma, mit einer Telefonnummer aus dem Ausland an?! Würde meine Bank mich wirklich per E-Mail auffordern, meine Zugangsdaten auf einer Website einzugeben?

Falls Sie sich unsicher sind, versuchen Sie die „Echtheit“ über einen alternativen Kanal zu verifizieren. Rufen Sie bei betreffendem Unternehmen über die reguläre Service-Hotline an, oder kontaktieren Sie ggf. Ihren Sachbearbeiter direkt. Wenn Sie einen verdächtigen Anruf erhalten, auch wenn die Stimme vertraut klingt, legen Sie auf und rufen Sie die Person unter einer Ihnen bekannten Nummer zurück. Bei Videokonferenzen mit sehr ungewöhnlichen Anfragen bestehen Sie auf zusätzliche Verifizierung, etwa durch ein vorher vereinbartes Codewort oder einen Rückruf über etablierte Kanäle.

Veraltete Software ist eines der größten Einfallstore für Cyberkriminelle. Stellen Sie sicher, dass Betriebssystem, Browser und alle installierten Anwendungen stets auf dem neuesten Stand sind. Aktivieren Sie automatische Updates, wo immer möglich, um sicherzustellen, dass Sicherheitslücken möglichst schnell geschlossen werden.

Dies gilt insbesondere für Ihren E-Mail-Client und Ihren Webbrowser, die als primäre Schnittstellen zu potenziell gefährlichen Inhalten fungieren. Moderne Browser verfügen über integrierte Schutzfunktionen, die bekannte Phishing-Websites erkennen und blockieren können. Diese Schutzfunktionen werden durch regelmäßige Updates kontinuierlich verbessert und mit aktuellen Bedrohungsdaten versorgt.

Plattformen wie zum Beispiel das Bundesministerium für Sicherheit in der Informationstechnik (BSI) – einer der Ratgeber hier, Verbraucherschutzplattformen wie Verbraucherzentrale in Ihrem Phishingradar oder einschlägige Fachmedien bieten hier nicht nur Warnhinweise bei aktuellen Phishing Wellen sondern informieren immer wieder über aktuelle Entwicklungen und geben Tipps.

Erarbeiten Sie ggf. mit Ihren Mitarbeiterinnen und Mitarbeitern oder abteilungsintern mit den Kollegen ein Sicherheitskonzept oder ein Merkblatt. Gerne unterstützen wir Sie als unabhängiger IT-Dienstleister hierbei - sprechen Sie uns an.

Haben Sie ein akutes Problem oder Fragen bezüglich der IT-Sicherheit? Sprechen Sie uns gerne an. Als unabhängiger Dienstleister helfen wir Ihnen selbstverständlich gerne weiter.

Wir stehen Ihnen jederzeit gerne unter +49 (07141) 48874-3 oder via E-Mail zur Verfügung.

Ihr

Aces Team